Windows 7 является новейшей клиентской ОС от Microsoft, которая построена на сильных и слабых сторонах своих предшественников Windows XP и Windows Vista. Каждый аспект базовой операционной системы, а также запускаемые ей сервисы и то, как она управляет приложениями, загруженными в ней, были пересмотрены и сделаны более надежными. Все службы были усовершенствованы и новые опции безопасности делают эту систему более надежной. Помимо улучшений базовой системы и новых служб Windows 7 обеспечивает больше функций безопасности, возможностей улучшенного аудита и мониторинга, а также возможности шифрования удаленных соединений и ваших данных. Windows 7 также имеет ряд новейших внутренних улучшений защиты для обеспечения безопасности внутренних компонентов системы, таких как Kernel Patch Protection, Service Hardening, Data Execution Prevention, Address Space Layout Randomization и Mandatory Integrity Levels. Windows 7 создана быть безопасной. Она разрабатывалась в рамках процесса Microsoft Security Development Lifecycle (SDL) и создавалась для соответствия требованиям Common Criteria, позволяющим ей получить сертификацию Evaluation Assurance Level (EAL) 4, которая отвечает стандарту Federal Information Processing Standard (FIPS) #140-2. При использовании в качестве отдельной системы Windows 7 может обеспечивать личный уровень безопасности. Windows 7 имеет множество полезных наборов инструментов безопасности, но при использовании Windows 7 в совокупности с Windows Server 2008 (R2) и Active Directory, она превращается в бронежилет. Используя дополнительный уровень безопасности таких инструментов, как групповая политика, вы можете контролировать каждый аспект безопасности рабочей станции. Если Windows 7 в основном используется в вашем домашнем офисе или в личных целях, ее все равно можно защитить от многих существующих ныне способов взлома и атак, а также быстро восстановить в случае краха, поэтому, хотя использование этой системы в сочетании с Windows 2008 определенно имеет ряд преимуществ, это вовсе не является обязательным требованием для обеспечения высокого уровня защиты Windows 7. Следует также принять во внимание, что Windows 7 безопасна по своей природе, но это вовсе не означает, что вам нужно полагаться на стандартные настройки, не внося в них никаких изменений для расширения уровня безопасности. Вам также следует учитывать, что со временем вы можете подвергаться определенным формам вредоносного кода или интернет атак, если компьютер используется в любой публичной сети. Если машина используется в любой сети с публичным интернет доступом, ваша система и сеть, к которой она подключена, становятся открытыми для определенных потенциальных атак. В этой статье мы рассмотрим основы, которые необходимо знать для корректной защиты Windows 7, достижения базового уровня безопасности, поговорим о дополнительных настройках безопасности и посмотрим некоторые менее известные функции безопасности, позволяющие Windows 7 предотвратить или защититься от потенциальных атак. Мы также рассмотрим многие способы защиты данных и создания резервной копии и быстрого восстановления, если вы все же подверглись определенному типу атак или краху системы. В этой статье представлена концепция безопасности, того как укреплять Windows 7, как устанавливать и обеспечивать безопасность для ваших рабочих приложений, как управлять безопасностью в системе Windows 7 и как предотвращать проблемы, вызываемые вредоносным кодом. В этой статье также рассматривается процесс защиты данных, функции резервного копирования и восстановления системы, то, как восстанавливать ОС в предыдущее состояние и способы того, как восстанавливать данные и систему после краха. Мы также рассмотрим стратегии для быстрого выполнения этих задач. Здесь также будут затронуты темы того, как безопасно работать в интернете, и как настраивать биометрический контроль для расширенного управления доступом, и как в Windows 7 (а также при использовании Windows Server 2008 и Active Directory) можно надежно интегрировать дополнительные возможности контроля, управления и мониторинга. Целью этой статьи является ознакомление с функциями безопасности Windows 7, усовершенствованиями и их применением, а также предоставление полной картины того, как планировать и применять эти функции безопасности должным образом. Рассматриваемые здесь аспекты будут разбиты и организованны в блоки. Внимание! Если вы работаете в корпоративной или другой производственной среде, не вносите изменений в настройки рабочих компьютеров. Обязательно проработайте публичный план (или политику) безопасности, рекомендации, принципы и руководства, применяемые в вашей компании. Если вы не знакомы с темами безопасности и продукции Microsoft, прочитайте документацию о продуктах, прежде чем вносить какие-либо изменения в систему. Аварийное восстановлениеПосле полной защиты Windows 7 необходимо создать возможность быстрого восстановления. Можно использовать программы создания снимков, чтобы создавать образы вашей базовой установки для последующей переустановки при необходимости. Если вам нужно переустанавливать Windows 7 с нуля, вам также нужно выполнить все шаги, которые вы уже выполняли для полной защиты системы. Поскольку на это может уйти некоторое время, следует принимать во внимание решения по восстановлению, особенно если Windows 7 используется на предприятии. Корпоративные решения обеспечивают возможности создания образов. Домашние пользователи также могут создавать снимки своей системы для быстрого восстановления. В любом случае можно всегда воспользоваться такими инструментами, как System Restore, которые позволяют делать снимок системы, но это лишь в том случае, если вы можете загрузить свою систему, или если вредоносный код повреждает System Restore или полностью отключает ее. Единственным способом восстановиться после такой аварии является планирование такой ситуации и создание плана по восстановлению после нее. В качестве примера простого плана восстановления можно привести следующее: по окончании установки необходимо надежно хранить установочные диски для последующего использования. При возникновении аварии нужно попытаться исправить систему, и если исправление невозможно, нужно попытаться восстановить данные и переустановить Windows с установочного диска. Этот процесс займет долгое время, и вы рискуете потерять свои данные. Вот примерный план аварийного восстановления / реагирования на внештатные ситуации, который будет включать способы защиты данных и предлагать опции быстрого восстановления, и которому можно следовать при защите данных и быстром восстановлении:

Все системы непременно будут иметь сбои определенного характера, независимо от того насколько тщательно вы их готовили. Дисковые приводы дают сбой. Приложения выдают ошибки. Безопасность дает сбой. Поэтому в своем плане защиты вам необходимо учитывать эти вещи и обеспечивать себе возможность восстановления. Вам также следует принимать во внимание то, как вы будете восстанавливаться после проблем с вашей системой. Windows 7 обеспечивает массу вариантов для восстановления в случае аварии. Если вам нужно исправить свои системные файлы или восстановиться до предыдущей копии ОС, в Windows 7 вы это можете сделать очень просто. Windows 7 дает множество инструментов, помогающих защитить и создать резервные копии ваших личных данных, а также самой ОС. Использование таких инструментов, как ERDs, ASRs, Backup and Restore, System Restore, Recovery Console, Safe Mode, Last Known Good Installation и других, помогало администраторам и конечным пользователям ориентироваться в аварийных ситуациях, начиная с XP. Многие из нас даже использовали несколько инструментов Sysinternals для возвращения работоспособности системы после возникновения критической ошибки (BSOD). Резервное копирование и восстановление обеспечивает резервное копирование данных. Резервное копирование самой системы обеспечивается функцией System Restore (рисунок 1), где можно настраивать точки восстановления для последующего восстановления ОС.

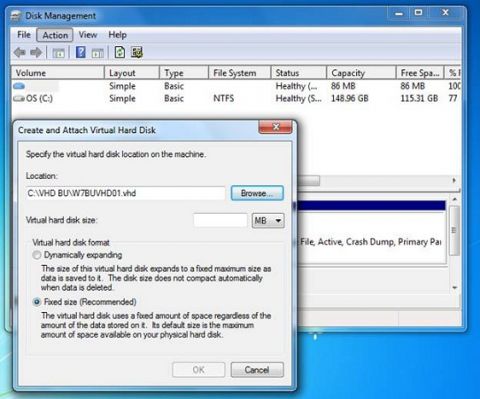

Рисунок 1: Использование службы системного восстановления для создания точки восстановления Предупреждение: системное восстановление используется для создания снимка вашей системы, который затем сохраняется на жесткий диск. Если вы хотите вернуться к этой точке, вам нужно будет иметь возможность использования службы системного восстановления. Если служба системного восстановления скомпрометирована, вы не сможете использовать точку восстановления, и можете полагаться только на решения создания образов или переустановку. Вы также можете полагаться на инструменты создания образов, которые могут быстро восстановить систему, которую невозможно исправить. Установка настольных ПК Windows с нуля может быть длительной, особенно если вы используете такие системы как XP. Существуют десятки исправлений, обновлений и пакетов обновления, которые необходимо применить, а также обновлений для таких приложений, как Microsoft Office. Способом экономии времени на восстановление после вирусного заражения, которое делает компьютер нерабочим, является наличие образа, который может быть быстро применен в системе без необходимости переустановки системы с нуля. Если системное восстановление или другие инструменты не дают должного результата, нужно применить свежую копию Windows, но, не применив исправления и все прочее, вы можете снова пасть жертвой той же проблемы, которая вызвала сбой системы. Данные являются наиболее важной вещью, которую следует принимать во внимание. Личные (или корпоративные) данные должны быть доступны постоянно без потерь. В среде предприятия обычно создаются резервные копии данных и пересылаются за пределы физического места предприятия, чтобы их можно было затем вернуть и восстановить в случае аварийной ситуации. В домашних условиях нужно применять такой же формат. Вы можете делать или не делать копии своих данных для хранения в другом месте, но их резервное копирование с возможностью последующего восстановления является первым моментом, который следует учитывать еще до того, как продумывать план восстановления Windows 7 в экстренной ситуации. Правильной методикой будет хранение копии личных данных на внешнем носителе. С помощью подключения через USB (или FireWire) вы можете постоянно иметь доступ к своим данным. Вы можете также создавать зеркальную копию своих данных на вторичном носителе, или даже использовать решение магнитной ленты в домашних условиях для более надежной защиты своих данных. Если у вас домашний бизнес, информация является критической, поэтому вам может потребоваться огнестойкий сейф, чтобы в случае пожара у вас дома ваше предприятие не подверглось влиянию этого бедствия. В общих чертах – нужно быть готовым. Лучшим способом восстановления после повреждений данных или случайного удаления является резервное копирование ваших данных и надежное хранение этих копий. Использование централизованных решений является ключевым моментом к обеспечению постоянной доступности и защищенности важных данных. Например, если вы храните все свои данные на внешнем жестком диске и никогда не создаете их резервные копии, вы рискуете потерять все данные в случае сбоя этого внешнего диска. Простым решением будет использование резервного копирования. Все жесткие диски имеют свойство выдавать сбой, поэтому до тех пор пока технологический процесс не предложит нам что-то более надежное, мы будем продолжать видеть домашние и корпоративные ПК напичканные жесткими дисками, которые только и ждут, чтобы поломаться. Необходимо создавать резервные копии своих данных, иначе их можно безвозвратно утратить. Как только вы это осознали, вам лишь остается найти способ быстрого восстановления Windows с наименьшими затратами сил и времени. Совет: всегда лучше готовиться к худшему. Если вы считаете, что ваша система со временем подвергнется чему-то, что невозможно будет исправить, то наличие хорошей резервной копии вашей системы и данных будет единственной надеждой на восстановление функциональности системы. Короче говоря, планирование безопасности и профилактических мер, даже если оно выполнено идеально, не дает 100% гарантии, поэтому всегда необходимо продумывать способ повторного применения Windows 7 к вашей системы на случай возникновения необходимости. Можно разработать план аварийного восстановления вашей ОС очень просто посредством виртуализации. Можно загрузить и установить Virtual PC или версию ПО виртуализации для предприятий Microsoft Hyper-V. Hyper-V предлагает платформу для создания, управления и мониторинга виртуальных машин (VM). При работе с Windows 7 дома вы можете виртуализировать свою систему или ресурсы и использовать их преимущества в Virtual PC к примеру. В этом случае, если вам нужно создать VM в качестве резервной копии, вы можете с легкостью это сделать. Полезным моментом, который можно использовать в домашних условиях, является то, что предприятия устанавливают для изменения способа управления своим ПО и системами. Использование виртуализации (Virtual PC/Server или Hyper-V) дает множество возможностей для радикального изменения того, как вы будете вести бизнес в домашних условиях. Если вы используете VHD (файл виртуального жесткого диска), у вас «всегда» будет копия вашей системы, готовая к работе. Можно использовать управление дисками (Disk Management) для создания файла виртуального жесткого диска Windows 7, как показано на рисунке 2.

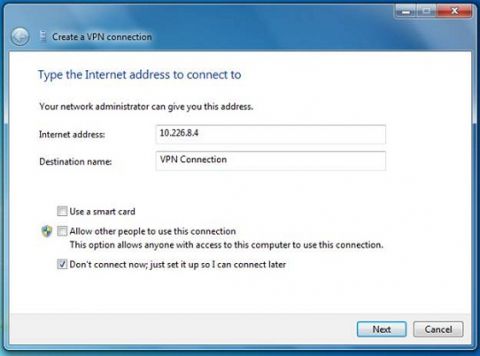

Рисунок 2: Создание Virtual Hard Disk с помощью Disk Management На предприятии системы и ресурсы можно виртуализировать, а данные делать постоянно доступными с помощью сетей Storage Area Network (SAN) или устройств Network Attached Storage (NAS). Это решает проблемы, связанные с длительным временем восстановления во время аварий. Если все файлы, используемые клиентскими компьютерами, можно найти через сопоставление дисков в кластере файловых серверов, то, по сути, вам нужно будет подождать, пока не произойдет сбой аппаратных средств, а затем вывести системы на новый компьютер, или даже на терминал. В большинстве сред предприятий с конечными пользователями системы имеются дополнительные аппаратные средства как раз на этот случай. Если вы разработаете и реализуете концепцию избыточности серверов (кластеры или балансировка нагрузки) и добавите в это уравнение виртуализацию, вы буквально сможете получить конфигурацию, в которой, в случае аварии компьютера, вы в считанные секунды сможете вернуться в рабочее состояние, не потеряв при этом ни бита информации. Подводя итог, нужно сказать, что всегда нужно создавать резервные копии своих данных и защищать свою систему. Нужно укреплять систему по максимуму, но при этом нужно иметь возможность возвращаться к рабочей версии без длительного времени, затрачиваемого на установку ПО, драйверов и повторной настройки своей системы. Примечание: используйте огнестойкий сейф или решение резервной копии в другом физическом месте на случай природных катастроф. Расширенные функции безопасностиWindows 7 имеет множество других дополнительных функций безопасности, таких как расширенные опции шифрования и биометрика. Безопасное подключение по незащищенным каналам должно гарантироваться. Управление доступом, контроль кражи или возможного использования собранных данных является тем, что следует планировать при развертывании Windows 7, поскольку аварии случаются, и данные теряются. Более того, по причине мобильности рабочей силы и использования ноутбуков в личных целях, безопасность подвергается риску, когда пользователь теряет свой ноутбук, забывает его где-либо или когда ноутбук украден. Если используются USB накопители и они теряются, каким образом ваши данные будут оставаться защищенными? Для подготовки к таким и иным ситуациям можно использовать следующие функции безопасности в Windows 7: Биометрия (Biometrics) ' биометрические данные используются для управления доступом. Большинство компьютеров (особенно линейка IBM/Lenovo ThinkPad) идут со встроенным устройством считывания отпечатков пальцев. В ближайшем будущем станут доступны устройства для считывания всех биометрических данных для всех систем, устройств и технологий домашнего пользования, использования на предприятиях и в прочих целях. Публичные библиотеки будут отказываться от карточек абонемента в пользу сканеров сетчатки глаза. Злоумышленное использование вашей личной информации теми, кто хочет ею воспользоваться, пока что препятствует масштабному распространению такой технологии, но вскоре интерактивные банковские услуги, приложения родительского контроля и прочие персональные функции будут осуществляться с помощью разного рода биометрической идентификации. Windows 7 поддерживает биометрию. Компания Microsoft плотно поработала с разработчиками устройств считывания отпечатков пальцев и разработчиками аппаратного оборудования, чтобы обеспечить Windows 7 возможностью выполнения заявленных производителем задач. Управление идентификацией является очень важным аспектом, который следует учитывать при применении безопасности BitLocker Drive Encryption (BDE) ' BitLocker (и BitLocker to Go) используется для обеспечения безопасности данных, хранящихся на внутренних и внешних жестких дисках системы. В Windows 7 можно использовать обе версии BitLocker для защиты данных на внутренних жестких дисках, внешних винчестерах, и прочих внешних/съемных устройствах хранения данных. BDE может защищать данные, хранящиеся на таких дисках путем запроса учетных данных для доступа, а также использует TPM. Функция Microsoft Trusted Platform Module (TPM) Management доступна только на TPM-совместимом аппаратном оборудовании. Если это оборудование совместимо, Windows Vista/7 и Windows Server 2008 могут использовать продвинутые функции и возможности безопасности. Microsoft's Trusted Platform Module (TPM) Management является новой функцией, доступной в Windows Vista/7 и Microsoft Windows Server 2008. Ее основной задачей является предоставление Windows системам возможности использовать продвинутые функции обработки и шифрования на аппаратном уровне. Как говорилось ранее в этой статье, некоторые из этих функций требуют продвинутого (и совместимого) аппаратного оборудования. Если вы попытаетесь использовать такую функцию и обнаружите, что она неактивна или ее невозможно использовать, скорее всего, ваши аппаратные средства несовместимы с такой функцией или вы используете ту версию Windows 7, в которой данная функция недоступна. Совет: TPM можно настраивать и управлять из BIOS компьютера и оснастки MMC, установленной ранее. Можно также безопасно подключаться к удаленным ресурсам в Windows 7 с помощью настройки IPsec/VPN соединений. Virtual Private Network (VPN) – это термин, используемый для описания безопасности, применяемой для защиты от атак. Здесь вы также создаете соединение по незащищенной публичной сети (интернет), но поскольку туннель шифрования применяется для преобразования такого подключения в частное, вы подключаетесь по защищенному каналу. Можно быстро создавать новые VPN соединения путем перехода в меню Пуск, ввода VPN и перехода в пункт Панели управления для создания нового VPN подключения, как показано на рисунке 3.

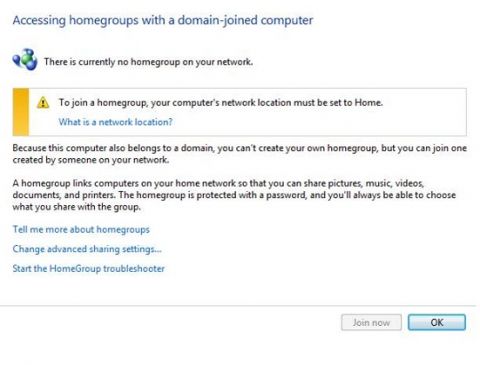

Рисунок 3: Настройка VPN подключения Можно создавать подключения к другим системами с помощью расширенных протоколов, которые предоставляют крайне высокий уровень безопасности посредством алгоритмов шифрования. Это обычно требует ЦП с возможностью аппаратного шифрования. Это избавляет ОС от необходимости обработки, что значительно будет экономить ресурсы системы. VPN можно использовать для создания защищенных подключений к другим системам. Примечание: при управлении удаленными системами Microsoft можно использовать Remote Desktop Connection (RDC). Если используется Telnet в качестве инструмента удаленного подключения для системы Unix и сетевых устройств Cisco (например), следует отключать эту службу (отключена по умолчанию), и использовать Secure Shell (SSH). Можно также создавать управляемые туннельные подключения с помощью протокола IPsec и управлять ими посредством оснасток консоли MMC и брандмауэра Windows Firewall. Существуют такие функции в консоли, которые позволяют вам управлять и диагностировать IPsec подключения, например, несоответствующий ключ, проблемы с SA, проблемы с рядами шифрования, предложения, настройки жизненного цикла и другие проблемы на основе ISAKMP. Этими параметрами можно управлять из брандмауэра Windows Firewall, в разделе дополнительных функций (Advanced Features). Когда параметры контроля доступа и восстановления данных выбраны и вы можете безопасно подключаться к сетевым ресурсам через зашифрованные туннели, что если вам нужно предоставить защищенный общий доступ к ресурсам в домашней или корпоративной сети? Windows 7 имеет новую функцию под названием HomeGroup (домашняя группа), расположенную в панели управления (Control Panel). Можно настраивать ее на внесение изменений в вашу систему, чтобы подключаться к другим компьютерам вашей домашней сети по защищенному каналу для предоставления общего доступа к ресурсам, как показано на рисунке 4.

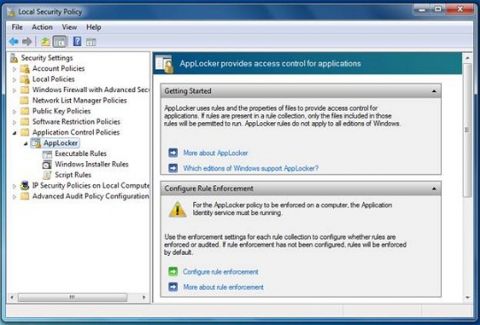

Рисунок 4: Настройка Windows 7 HomeGroup Windows 7 можно настроить на предоставление общего доступа к ресурсам для других систем по защищенной домашней сети. При правильной настройке функции HomeGroup она может предоставлять базовую безопасность для доступа, использования и совместного использования ресурсов. Например, если настроить два компьютера в домашней сети, и один из них будет использовать локальный принтер, HomeGroup позволяет предоставлять общий доступ к этому принтеру, как к ресурсу, в результате чего ваши домашние системы смогут его использовать. Вы также можете защищать доступ с помощью пароля и указывать то, какие системы могут его использовать, а какие нет. В Windows 7 эта функция заменила функцию рабочей группы (Workgroup). Все версии Windows 7 могут присоединяться к HomeGroup, однако создание HomeGroup возможно только в Home Premium, Professional или Ultimate версиях. Конечно, Windows 7 можно защитить по максимуму, если использовать ее совместно с Windows Server 2008 в среде Active Directory. Использование операционных систем класса предприятия дает возможность полного ограничения и мониторинга. Например, просмотр веб содержимого можно контролировать и выполнять его мониторинг с помощью Active Directory, групповой политики, специальных ограничительных шаблонов и наборов, а также других инструментов, таких как прокси-серверы. Пользователь может выполнить вход в каталог (домен), после чего за ним устанавливаться полный мониторинг и контроль. Все действия, выполняемые конечным пользователем, регистрируются в журнал и записываются. А инструменты и сервисы, предоставляемые Windows, можно настраивать, изменять или полностью удалять. С помощью линейки продуктов Forefront каждый аспект работы пользователя, проверки идентификации, записи журналов и мониторинга можно охватить и управлять им из единой консоли. Вы даже можете использовать Windows Server еще надежнее путем его интеграции с Forefront. Forefront является новой линейкой продукции Microsoft, целью которой является предоставление полного набора средств безопасности по всему предприятию. Здесь есть предложения для серверов, настольных компьютеров, управления доступом и специализированные решения для SharePoint, среди всего прочего. При использовании Windows клиентов в среде предприятия это решение обеспечивает многогранное применение настроек безопасности, а также дополнительные опции для централизованного управления и мониторинга. В некоторых случаях вам придется использовать Active Directory. Например, что если вам по закону нужно выполнять аудит всего доступа к корпоративным ресурсам и сохранять копии всей почты сотрудников? При работе на предприятии проведение аудита вызывает значительный негатив со стороны сотрудников ' особенно если это публичная торговая компания. Данные «должны» защищаться и иметь возможность восстановления. Необходимо отвечать определенным требованиям и уровням безопасности, а это достигается в первую очередь через правительственное законодательство. (Sarbanes Oxley и HIPPA). На предприятии вы сможете обеспечить более высокий уровень безопасности для рабочих станций или настольных ПК, просто используя службу каталогов Active Directory (AD DS), доменную модель, групповую политику и прочие инструменты централизации и контроля функций безопасности. Kerberos используется для защиты всех транзакций посредством билетов. Это создает надежный фундамент, на который можно опереться. Если вы будете базироваться на этом фундаменте, возможности применения продвинутого уровня безопасности бесконечны. Windows 7 можно управлять как клиентом, а если это делается в модели доменов, Active Directory обеспечивает безопасность посредством интеграции всех служб и доступа, а также предоставляет множество стратегий безопасного развертывания, таких как установки только «ядра» необходимых функций и сервисов, что ограничивает потенциальные возможности для атак, или защищенная установка и настройка, доступная через множественные опции и инструменты. Также, при правильном применении групповой политики можно развернуть многие функции, оговоренные в этой статье, например, можно интегрировать BitLocker в AD и затем развернуть эту функцию с помощью политики. Можно контролировать Internet Explorer, ограничивая доступ или полностью блокируя его с помощью настраиваемого списка известных неблагонадежных сайтов и сетей. Можно также развернуть другие расширенные опции безопасности Windows 7 для повышения ее уровня следующим образом: Advanced DNS Security ' Domain Name System Security (DNSSec) расширения, поддерживаемые в Windows 7, обеспечивают новый уровень безопасности для разрешения имен. Поскольку DNS столь важна и в большинстве случаев является хребтом всех решений, она также представляет собой цель для многих атак, и полагается на повышение уровня безопасности для обеспечения работоспособности и отсутствия уязвимостей. RFCs 4033, 4034 и 4035 перечисляют новые стандарты в обеспечении безопасности DNS, которым отвечает Windows 7. DirectAccess ' DirectAccess является функцией Windows 7, позволяющей мобильным сотрудникам работать удалено через интернет без необходимости использования VPN технологии. DirectAccess тесно связана с вашими ресурсами предприятия и обеспечивает безопасный удаленный доступ к ним. Она дает мобильным сотрудникам возможность получать удаленную поддержку от сотрудников информационных отделов. DirectAccess позволяет вам управлять компьютерами удаленно и обновлять их с помощью групповой политики. DirectAccess использует IPv6 через IPsec для шифрования трафика в публичной сети интернет. AppLocker ' при работе с редактором локальной политики безопасности (Local Security Policy Editor) (или групповой политики) вы теперь имеете возможность настраивать AppLocker, который представляет собой функцию Windows 7, управляющую доступом к установленным в ОС приложениям. При корректной настройке вы можете блокировать, ограничивать и контролировать приложения на ПК. Данная функция делает это с помощью наборов правил. Вы можете настроить правила для управления приложениями, управления обновлениями и т.д. На рисунке 5 показан редактор Local Security Policy в Windows 7, где можно настроить безопасность приложений с помощью AppLocker.

Рисунок 5: Использование AppLocker для защиты приложений Наконец, всегда следует учитывать свою сеть. Беспроводные системы имеют точки доступа для вторжения и проникновения. Роутеры, коммутаторы и другие управляемые устройства в вашей сети подвержены атакам, если их не укреплять. По этой причине концепция Defense in Depth является критической ' необходимо охватывать каждую точку входа и области уязвимостей. Совет: с помощью Windows Server 2008 R2 и продуктами сторонних производителей, таких как Cisco Systems, можно разворачивать NAP/NAC для защиты и внедрения политики управления доступом. В Microsoft инфраструктура Network Access Protection (NAP) состоит из NAP клиентов и серверов Health Registration Authority (HRA), а также может дополнительно управляться с помощью сервера сетевой политики (Network Policy Server – NPS). NAP будет контролировать клиентский доступ посредством предварительно настроенной политики соответствия. Если клиент не отвечает требованиям политики, его можно динамично настроить на соответствие им. Политику можно также настроить на разрешение или запрещение доступа. Cisco использует схожую технологию под названием Network Admission Control (NAC). При совместном использовании среды Microsoft/Cisco вы можете обеспечивать высокий уровень защиты и управления. ЗаключениеСистема Windows 7 при использовании дома может ограничиваться и легко управляться. Вы даже можете настраивать ее для безопасного доступа к ней из удаленного места через интернет. Windows 7 можно сделать пуленепробиваемой, если вы действительно хотите упрочить ее по максимуму. Но она все равно будет оставаться целью для атак и скорее всего ею станет, если вы, например, используете компьютер для работы в интернете. Можно запланировать такую вероятность и защитить Windows 7 соответствующим образом. При рассмотрении использования Windows 7, в сегодняшних условиях хакерских атак и уязвимостей, опции безопасности и гибкость являются самыми приоритетными при принятии таких решений. Windows 7 абсолютно надежна, но она безопасна не на 100%. Вам нужно применять знания, прочие инструменты и дополнительные настройки, чтобы защитить все аспекты системы, а также обновлять и выполнять мониторинг как можно чаще. Но если вы хотите избежать атак, это следует делать. Windows 7 имеет множество усовершенствований в области безопасности и может быть настроена на быстрое восстановление. Также, базовые принципы безопасности, такие как Defense in Depth, должны применяться в сочетании с другими руководствами и рекомендациями по безопасности, чтобы применять безопасность не только ради защиты, но применять безопасность на многих уровнях, охватывающих все аспекты архитектуры и кода, выполняемого ею. Здесь мы рассмотрели только верхушку айсберга, есть еще много того, что следует знать и чему следует научиться, но, надеюсь, эта статья прольет немного света. Для дополнительной информации обратитесь к ссылкам в разделе дополнительных ссылок. Обязательно прочитайте Азы безопасности Windows 7, часть 1 и 2. Дополнительные ссылки

Теги:

Безопасность, Windows 7.

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|