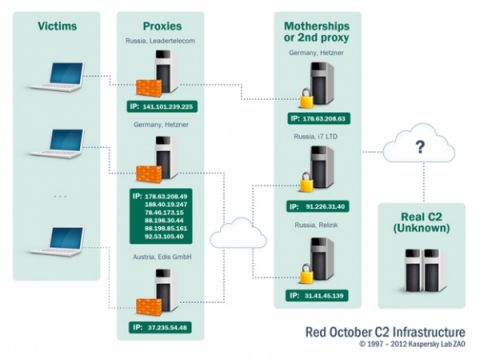

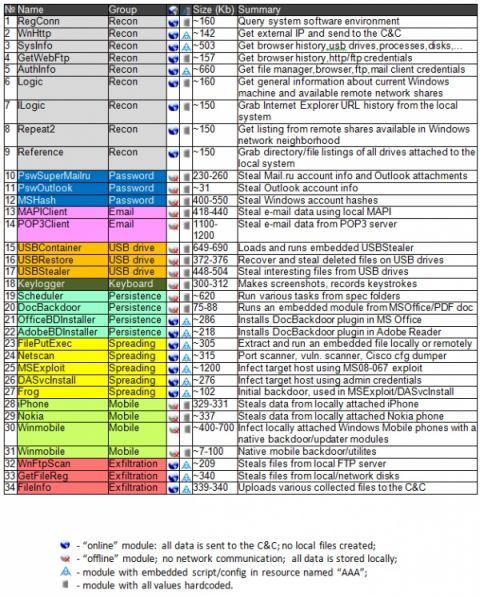

Лаборатория Касперского объявила об обнаружении очередной изощрённой и масштабной сети кибершпионажа. По сложности она напоминает прошлогодний вирус Flame, а может и превосходит его, с учётом того, что каждая атака осуществлялась вручную. Вирус носит название Operation Red October (сокращённо Rocra) и функционирует по меньшей мере уже пять лет, с мая 2007 года. За это время её цели обнаруживаются по меньшей мере в двадцати странах, чаще всего представляя собой правительственных сотрудников, военных, учёных, представителей нефтяной, атомной, аэрокосмической и других ключевых областей промышленности. Среди стран преобладают представители Восточной Европы и Центральной Азии. Кто стоит за созданием это сети, сейчас неизвестно, и установить будет весьма непросто. Главный командный центр операции надёжно укрыт за двумя эшелонами прокси-серверов, располагающихся на территории России, Германии и Австрии. Специалисты полагают, что используемые эксплоиты созданы китайскими программистами, а различные используемые модули являются делом рук русскоговорящих хакеров. Известно, что использовались минимум два эксплоита в программе Microsoft Word и один в Excel, которые заражали компьютеры с применением направленных фишинговых схем. После получения доступа к компьютеру жертву злоумышленники получали доступ и к различной конфиденциальной информации посредством как единовременных, так и долгосрочных атак. Скачанные вредоносные файлы устанавливали на компьютер троян, который осуществлял в сети поиск других устройств с уязвимостями в системе безопасности. Устанавливаемые на компьютер вредоносные модули обычно представляли собой dll-библиотеки, которые после выполнения поставленных перед ними задач искусно скрывали следы своей деятельности. Также использовались и exe-файлы, которые могли никак не проявлять себя до нужного момента, например, подключения к компьютеру мобильного телефона. Известно, что жертвами вируса становились как аппараты на Microsoft Windows Phone, так и на iOS. Среди перечня возможных действий можно назвать получение информации с флеш-дисков, включая удалённые файлы, запись последовательности нажатий клавиш клавиатуры, снятие скриншотов, получение доступа к почтовым сервисам и программе Microsoft Outlook, сбор истории посещённых вед-страниц и введённых паролей в браузерах, сканирование сетей на предмет нахождения новых потенциальных жертв, и другие не слишком законные деяния. Что потом делалось с полученной секретной информацией, также остаётся неизвестным. Лаборатория Касперского оценивает объём украденной за пять лет информации примерно в 5 Тб.

Теги:

сетевые угрозы.

Комментарии посетителей

16.01.2013/00:53

waqu

И какой толк в антивирусах, если они заметили эту дыру только сейчас. 16.01.2013/19:25

kakawkin

а они дают тебе гарантии что ли ? Они защищают только от самых распрастранённых вирусов - отправлялки данных, бэкдоры простые, вирус на флешках и т.д. а он нормальных можешь даже и не думать Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|