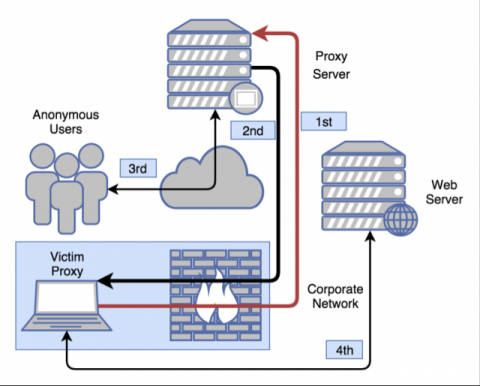

С тех пор, как на программном обеспечении появилась возможность зарабатывать деньги, есть люди, которые хотят получить эти деньги обманным путём. Компания Palo Alto Networks сообщает об обнаружении нового вредоносного ПО: ProxyBack устанавливает анонимные прокси-серверы на инфицированные компьютеры, перенаправляя трафик за счёт подключения пользователей. Попав на компьютер, программа устанавливает обратный туннель, обходя аппаратные и программные меры блокировки данных. Далее через TCP происходит доступ к прокси-серверу для проверки корректной установки приложения. Затем происходит отправка тестовых пакетов данных. Анализ показал, что значительная часть данных связана с обычными сайтами вроде Facebook, Twitter или Wikipedia. Наверняка их посетители при этом и не подозревают, что данные перенаправляются через инфицированные компьютеры, и что при этом их можно относительно легко перехватить. Некоторые данные не столь безобидны; например, значительная часть связана с созданием фейковых профилей на сайтах знакомств Match.com и OkCupid. Отслеживание трафика вывело исследователей на сайт buyproxy.ru. Владеющая им компания говорит об использовании шифрования данных и проприетарной технологии «туннелирования трафик», хотя уместнее говорить о проприетарной вредоносной технологии. Наличия связи между buyproxy.ru и ProxyBack достоверно не установлено. Обнаружение ProxyBack позволит антивирусам удалять приложение, однако оно наверняка ещё много раз вернётся в виде модифицированных версий.

Теги:

Безопасность.

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|