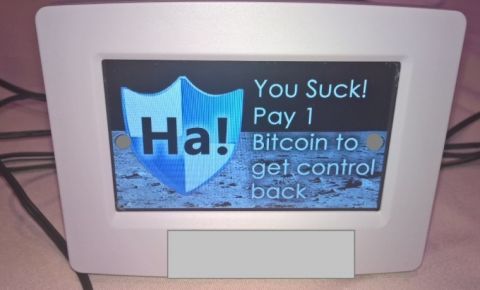

В последнее время почти ни дня не проходит без новостей о приложениях-вымогателях, которые шифруют файлы и требуют за них выкуп. Чаще всего это происходит на Windows-компьютерах, случается и на мобильных устройствах на Android, бывали случаи даже с телевизорами. Теперь дело дошло и до сегмента Интернета вещей, который многие называют далеко не самым безопасным. Два хакера недавно показали, что вымогатели добрались до смарт-термостатов. Эндрю Тирни и Кен Мунро из компании Pen Test Partners продемонстрировали это открытие на конференции Def Con в минувшую субботу. Был задействован баг в системе термостата, но не было сказано, какой именно, поскольку патча для него пока не выпущено. Тестируемый термостат обладает большим жидкокристаллическим экраном и слотом для карт SD, который позволяет менять настройки и обои. Хакеры обнаружили, что термостат не проверяет запускаемые на нём файлы. Это позволяет загружать вредоносное ПО под видом безопасных файлов, вроде изображений. Зачем пользователям вообще скачивать файлы на термостат и как заставить их это сделать, остаётся открытым вопросом. Однако можно не сомневаться, что раз возможность существует, рано или поздно она будет использована.

Теги:

Безопасность.

Недавно появившееся обновление Windows 10 Anniversary Update приносит много улучшений и новшеств, но не обошлось и без ряда проблем с установкой и работоспособностью. Одной из них оказалась скорость подключения к Интернету: появились сообщения, что у некоторых пользователей скорость приёма и отправки данных стала меньше прежнего. Пост на портале GHacks говорит, что виновником этой проблемы может быть представленная в Windows Vista и до сих пор доступная функция Window Auto-Tuning, так что сервис стоит попробовать отключить. Её целью является улучшение пропускной способности сети, однако зачастую она приводит к противоположному результату. Для отключения нужно выполнить всего одну команду в командной строке с правами администратора. Открыть её можно из меню по нажатию правой кнопки мыши на кнопку «Пуск». Для начала стоит проверить статус Window Auto-Tuning командой netsh interface tcp show global Ищите строку «Уровень автонастройки окна получения». Если значение этого параметра normal, можно отключить его командой netsh int tcp set global autotuninglevel=disabled После следует снова проверить скорость соединения, если изменений не будет, параметр можно включить снова командой netsh int tcp set global autotuninglevel=normal Если функция изначально отключена, стоит поискать причины в другом месте - в запущенных процессах, антивирусах или брандмауэрах.

Теги:

Windows 10.

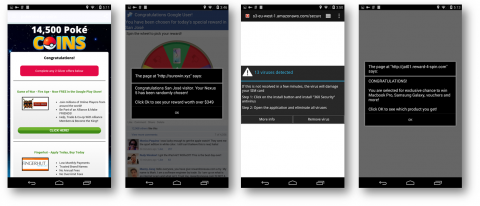

Специалисты по информационной безопасности из компании Dell обнаружили на платформе Android ряд новых приложений, которые выдают себя за популярную игру Pokemon GO, а на самом деле представляют собой вредоносные программы, варьирующиеся от рекламы (adware) до DroidJack RAT (троян удалённого доступа). В прошлом месяце также было найдено несколько поддельных вариантов Pokemon GO, сразу после релиза игры в США, Австралии и Новой Зеландии. Злоумышленники пользуются популярностью игры для распространения в сторонних магазинах её подделок или руководств, как скачать и установить Pokemon GO в разных странах. В Dell на этот раз нашли приложения com.nianticlabs.pokemongo (под видом официальной игры) и net.droidjack.server. Эти программы дают хакерам полный контроль над инфицированным устройством, позволяя красть данные, звонить, фотографировать, записывать видео и слушать звук. Что касается рекламы, её распространяют приложения net.ksbicrwkn.pokemongousa и eu.auauvcqwu.pokemongocoins. После установки приложения просят права администратора. Их получение приводит к появлению баннеров или полноэкранной рекламы поверх домашнего экрана или приложений. Есть и третья категория вредоносных приложений - инсталляторы или потенциально нежелательное ПО. Их цель - устанавливать другие приложения из Google Play Store или сторонних магазинов в рамках партнёрских программ. Эти приложения называются com.thaipro.pokemongo и com.vns.pojemongo.

Теги:

Безопасность, Android.

Microsoft запустила специальную программу поиска багов, призванную найти используемые дистанционно уязвимости браузера Edge на предварительных сборках Windows Insider Preview. Ограниченная по времени программа дополнит уже имеющуюся у компании программу по поиску багов в её программных продуктах. В этой временной программе Microsoft предлагает от $500 до $15000 за уязвимости в Edge на Windows Insider Preview, то есть надеясь выявить их ещё до релиза для широкого круга пользователей. Также компания предлагает программистам испытать на прочность открытые части движка Chakra на JavaScript, на котором работает Edge. За уже известные в компании баги нашедшим их обещано платить до $1500. В прошлом году Microsoft предлагала такую же награду за Edge Technical Preview, программа просуществовала три месяца. Новая программа будет работать с 4 августа по 15 мая 2017 года. Для компании это не первая программа такого рода относительно бета-продуктов. В июне стартовала четырёхмесячная программа с наградами до $15000 за уязвимости в .NET Core и ASP.NET Core RC2.

Теги:

EDGE.

Новое блокирующее экран приложение-вымогатель появилось в сети и нацелено главным образом на пользователей из США. Оно выглядит как окно активации системы Windows и просит позвонить на бесплатный номер для возвращения доступа к своему компьютеру. Приложение было обнаружено компанией Symantec и не распространяется столь же массово, как другие программы подобного рода. Также приложение отличается тщательным планированием. Инфицирование происходит через файл под названием freedownloadmanager.exe. Попав на компьютер, оно отображает стандартные обои Windows 10 и поле ввода. Над ним написано: Your Windows Licence has Expired, Please get a new one by calling on 1-888-303-5121 Над сообщением находятся иконки приложений LogMeIn и TeamViewer. Это известные приложения для дистанционного доступа к компьютерам. Роль этих ярлыков пока неясна, однако сама их природа заставляет серьёзно насторожиться и забеспокоиться за конфиденциальность своих данных. Специалисты Symantec звонили по указанному номеру, но ответа не получили, так что стоимость разблокировки остаётся неизвестной. Зато стало известно, что если ввести в поле активации 8716098676542789, приложение-вымогатель будет устранено.

Теги:

Безопасность.

|

|