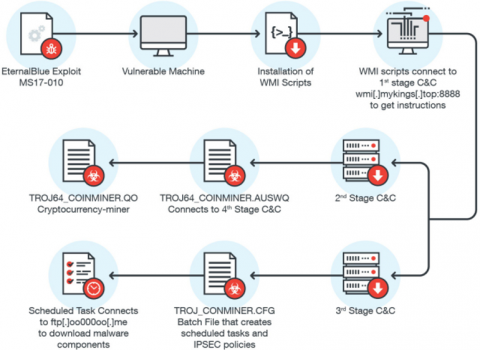

Злоумышленники инфицируют компьютеры под управлением Windows при помощи вредоносных приложений без файлов, которые действуют в оперативной памяти. Благодаря этому они заставляют компьютеры заниматься добычей криптовалют. Две функциональные возможности делают вредоносное приложение под названием Coinminer особенно навязчивым и незаметным, сообщают специалисты компании Trend Micro. Для инфицирования используется уязвимость EternalBlue, которую прежде задействовали приложения-вымогатели WannaCry и NotPetya для своего распространения. Microsoft выпустила патч для закрытия уязвимости ещё в марте, но волна заражений в Азии в целом и в Японии в частности показывает, что многие системы до сих пор не были обновлены. На уязвимых компьютерах вредоносная программа запускает бэкдор, через который устанавливается несколько скриптов Windows Management Instrumentation (WMI). Нахождение в оперативной памяти затрудняет обнаружение. Сетевые администраторы могут использовать WMI для запуска скриптов с целью автоматизации административных задач и установки приложений на удалённых компьютерах. В данном случае цели не такие невинные: после подключения к командному серверу происходит скачивание приложений для майнинга. Вредоносные приложения на основе WMI не новы; например, их использовала программа Stuxnet. Компания Malwarebytes обнаруживала методы применения WMI для взлома браузеров Chrome и Firefox и перенаправления пользователей на атакуемый сайт. В данном случае программа обладает таймером, который автоматически запускает вредоносный скрипт WMI каждые 3 часа. Администраторам рекомендуется отключить файлообменный протокол SMBv1 для предотвращения использования EternalBlue. Еще до появления вымогателей и информации о существовании EternalBlue Microsoft призвала прекратить работу с этим протоколом 30-летней давности. У компании есть инструмент для обнаружения активности WMI. Если эта технология пользователям не нужна, рекомендуется отключить её.

Теги:

Безопасность.

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|