Программное обеспечение компании Comodo столкнулось с проблемами с совместимостью с обновлением Windows 10 Creators Update, поэтому пользователям рекомендуется обновиться до последних версий приложений, прежде чем ставить последнюю версию операционной системы. На сайте Comodo сказано, что приложения Comodo Internet Security (CIS) / Comodo Firewall / Comodo Antivirus должны быть обновлены до версии 10.0.1.6209 или новее, а Comodo Cloud Antivirus должен быть не ниже версии 1.10.413855.478. Пользователи более старых версий этих программ столкнулись с неисправностями при отображении графики. Если обновление Creators Update уже установлено на старых версиях программ Comodo и наблюдаются неполадки в работе компьютера, на данный момент не предлагается никакого другого решения, кроме полного удаления приложений. Если работоспособность системы после этого будет восстановлена, можно установить последние версии программ Comodo. Comodo Antivirus можно обновить самостоятельно, запустив приложение и нажав на кнопку, а вот в Comodo Cloud Antivirus обновление вручную недоступно. Здесь нужно открыть Настройки > Общие настройки > Обновления и установить проверку обновлений раз в день, включив заодно опцию автоматической установки обновлений. Позже программа проверит наличие обновлений и установит их, что позволит нормально работать на Windows 10 Creators Update.

Теги:

Windows 10.

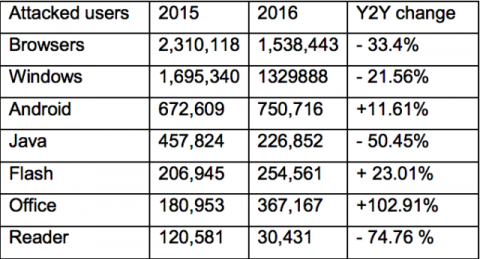

Одна из уязвимостей операционных систем Microsoft Windows использовалась в свое время для распространения червя Stuxnet, который был нацелен на иранскую ядерную программу. В 2015 и 2016 годах эта уязвимость оставалась наиболее часто используемой, несмотря на тот факт, что патч был выпущен несколькими годами ранее, утверждает лаборатория Касперского. В 2015 году 27% пользователей продуктов лаборатории Касперского, которые столкнулись с эксплоитами, были целями атак на критическую уязвимость Windows CVE-2010-2568. В 2016 году этот показатель снизился до 24,7%, но всё равно уязвимость осталась лидирующей. Она активируется при помощи подключения USB-флешки к компьютеру. Второй по популярности эксплоит даёт рут-доступ к Android-смартфонам, в 2015 году на него приходилось 11% атак, в 2016 году 15,6%. Уязвимость Windows была публично раскрыта в июле 2010, за несколько дней до появления информации о черве Stuxnet. Она находится в функциях, которые работают с файлами .LNK, их Windows использует для отображения иконок при подключении флешки к компьютеру. Если здесь скрыть вредоносный код, флешка автоматически может инфицировать компьютер, даже если автозапуск отключен. Возможность самокопирования и отсутствие зависимости от доступа в сеть сделали эту уязвимость идеальной для использования на автономных компьютерах. Патч вышел в августе 2010. Первый случай использования этой уязвимости датируется 2008 годом, группа хакеров Equation Group применила её для распространения червя Fanny. По всему миру от неё в итоге пострадали более 100 тысяч компьютеров. Также в докладе лаборатории Касперского содержится статистика, согласно которой количество компьютерных атак с применением эксплоитов в 2016 году выросло на 24,5% до 702 млн. Количество пользователей продуктов лаборатории Касперского, которые подверглись хотя бы одной атаке, снизилось на 20,9% до 4,3 млн. Браузеры, Windows, Android и фреймворк Oracle Java становились целями атак чаще всего, количество эксплоитов для них составило 1,5 млн., 1,3 млн., 750716 и 226852 соответственно. Количество эксплоитов для Microsoft Office выросло вдвое до 367167. С 2010 по 2016 год злоумышленники использовали эксплоиты для более чем для 80 уязвимостей.

Теги:

Безопасность.

Появилась информация, что компания Google собирается интегрировать блокиратор рекламы в свой браузер Chrome, что будет иметь последствия для самой компании, издателей и всей отрасли цифровой рекламы. Wall Street Journal пишет, что зарабатывающая большую часть своих доходов на сетевой рекламе Google включит блокиратор по умолчанию в настольном и мобильном браузерах. На компьютерах доля Chrome составляет сейчас почти 60%. Естественно, Google не собирается лишать себя миллиардов долларов ($60 млрд. в 2016) и запрещать всю рекламу. Борьба будет вестись с неприемлемой рекламой, которая описывается организацией Coalition for Better Ads, членом которой является Google. Сюда может входить, например, реклама с обратным отсчётом времени до исчезновения, которая появляется перед загрузкой сайта, или видео с автовоспроизведением. Ссылаясь на неназываемые источники, в статье говорится о том, что Google пока раздумывает над реализацией этих планов. Одним из вариантов будет блокировка всей рекламы на сайте, если правила нарушает хотя бы одна. Если информация подтвердится, Google в одночасье станет крупнейшим в мире блокировщиком онлайн-рекламы и одновременно её крупнейшим провайдером, так что уровень контроля у компании станет ещё больше. Попутно пострадать могут сервисы блокировки вроде AdBlock Plus. Google может начать дополнительно зарабатывать на включении рекламы в белые списки, тогда она будет показываться даже при активном блокираторе.

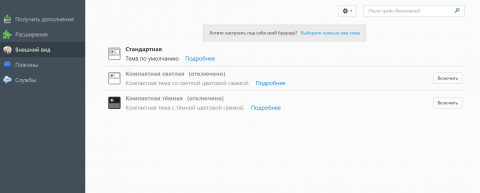

В среду компания Mozilla представила финальную версию своего браузера Firefox 53 для операционных систем Windows, macOS, Linux и Android. Главным новшеством этой версии стало появление Quantum Compositor, пары новых тем на ПК и прекращение поддержки Windows XP и Vista. В октябре был анонсирован проект Quantum, который представляет собой браузерный движок нового поколения от Mozilla, способный воспользоваться всеми преимуществами современных аппаратных компонентов. Quantum Compositor является первой важной частью этого движка. Разработчики извлекли ключевую часть движка (Graphics Compositor) для работы в отдельном от основного процессе Firefox. Эта часть определяет то, что пользователь видит на экране, объединяя в одно изображение все уровни графики браузера. Quantum Compositor работает на GPU вместо CPU, поэтому скорость его работы крайне высокая. По причине багов в драйверах видеокарт иногда может происходить падение графического компонента. Раз Quantum Compositor работает в отдельном процессе, это не будет приводить к падению всего браузера и даже текущей вкладки. Тестирование показало снижение количества падений Firefox на 10%. Firefox 53 на ПК предлагает новые графические темы «Компактная светлая» и «Компактная тёмная», где уменьшается размер пользовательского интерфейса и увеличивается пространство для содержимого страниц. Светлая сохраняет традиционную цветовую гамму Firefox, тёмная меняет её для снижения нагрузки на глаза, особенно при слабом освещении. Для переключения нажмите на Инструменты > Дополнения > Внешний вид. Firefox 53 приносит новые функции WebExtension с поддержкой новых интерфейсов прикладного программирования, в том числе Chrome API. Новые расширения будут совместимы с Chrome, Opera и Edge, а не только с Firefox. Новая функциональность даст возможность очищать кеш, куки, появится поддержка меток OAuth2. Кроме Windows XP и Vista больше не поддерживается 32-разрядная macOS, а также Linux на процессорах, которые вышли до Pentium 4 и AMD Opteron. Ранее в этом месяце завершился срок расширенной поддержки Windows Vista со стороны Microsoft.

Теги:

Firefox.

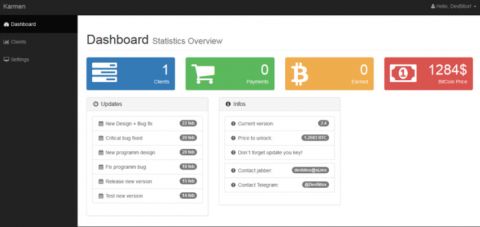

Киберпреступники получили очередной комплект приложений-вымогателей: на чёрном рынке на продажу выставлен вариант под названием Karmen по цене $175. Предлагает его русскоязычный пользователь под ником DevBitox, сказано в блоге компании Recorded Future. Karmen представляет собой вымогатель-сервис, которых в последнее время появляется всё больше. Хакеры-любители с минимальными техническими навыками получают возможность купить доступ к ним, получая набор веб-инструментов для проведения собственных атак. В случае с Karmen имеется простой интерфейс в виде панели. Покупатели могут видоизменять вымогатель, просматривать инфицированные системы и отслеживать уровень своих заработков. Для распространения вымогателя хакеры часто используют спам по электронной почте с вредоносными вложенными файлами или ссылками. Переход по ним зашифровывает пользовательские файлы и за расшифровку злоумышленники требуют заплатить. DevBitox на форумах рекламирует доступность русскоязычной и англоязычной версий Karmen. Он уже продал 20 копий, первые случаи инфицирования в декабре были зафиксированы в Германии и США. Платёж в размере $175 даёт неограниченный по времени доступ к сервису, покупатели получают все 100% выплат от своих жертв. Вредоносный код происходит от открытого проекта приложения-вымогателя Hidden Tear, для которого специалист по безопасности Майкл Гиллеспи ранее создал дешифратор. Он же создал сайт для определения зашифровавших файлы вымогателей, где можно попытаться получить помощь. Другим подобным сайтом является No More Ransom с бесплатными дешифраторами.

Теги:

Безопасность.

|

|