Начиная с ISA Server 2000, компания Microsoft использовала некоторые элементарные параметры обнаружения и защиты от вторжений и спуфинга (получения доступа путем обмана). ISA Server 2004 имел больше параметров для борьбы с такими атаками. ISA Server 2006 обладает дополнительным параметрами борьбы против спама. К новым технологиям, включенным в ISA Server 2006, относится установка Flood Mitigation (меры по предотвращению потоков), которая создана для защиты от угроз. Данная статья посвящена параметру ISA Server 2006 Flood mitigation. Угрозы и контрмерыВ нашем мире существуют различные угрозы. В таблице, расположенной ниже, приведены некоторые из этих угроз, а также соответствующие параметры ISA Server 2006 для борьбы с ними. Таблица 1: Угрозы и параметры

Типы атакЧтобы понять принцип работы хакеров, вам нужно знать об искусстве хакинга и о том, какие типы атак существуют. Следующая таблица дает обзор некоторых типов атак. Таблица 2: Типы атак

Настройка параметров защиты от атак (Attack Mitigation)ISA Server 2006 включает некоторые параметры защиты от атак, которые можно настроить и контролировать с помощью консоли управления.

Защита от потоковых атак и распространения червяПотоковая атака – это атака, исходящая от вредоносного пользователя, который пытается наводнить машину или сеть бесполезными TCP пакетами. Потоковая (или лавинная) атака может стать причиной одной из следующих реакций:

На ISA Server 2006 можно устанавливать максимальное количество подключений в течение определенных промежутков времени или максимальное количество подключений для определенного IP адреса. Когда максимальное количество запросов клиента достигнуто, новые запросы клиента отвергаются и соединение прерывается. Настройки по умолчанию помогают обеспечить работу ISA Server, даже когда он подвергся лавинной атаке. Таблица 3: Защита ISA

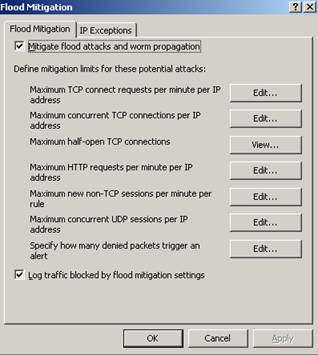

Конфигурация лавинных атакМожно настроить защиту от атак (Flood Mitigation) с помощью консоли управления ISA Server 2006 Management console. Все параметры защиты от атак в ISA Server 2006, а также настройки против DNS атак можно найти во вкладке Конфигурация - Общие.

Рисунок 1: Дополнительная политика безопасности ISA Server На странице Настройка параметров защиты от потоковых атак (Flood Mitigation) можно активировать защиту от потоков и распространения червя, а также загрузки заблокированного трафика.

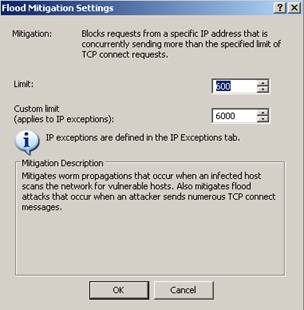

Рисунок 2: Общие параметры защиты Многие из параметров защиты от потоковых атак позволяют вам устанавливать собственные лимиты для определенных IP адресов. После чего вы можете быть спокойны, что эти IP адреса не подвергаются риску, а трафик легитимный.

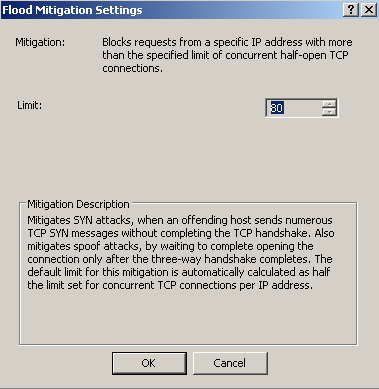

Рисунок 3: Собственные лимиты для IP исключений Для определенных параметров, таких как ограничения полуоткрытых TCP соединений, вы не можете назначить исключения.

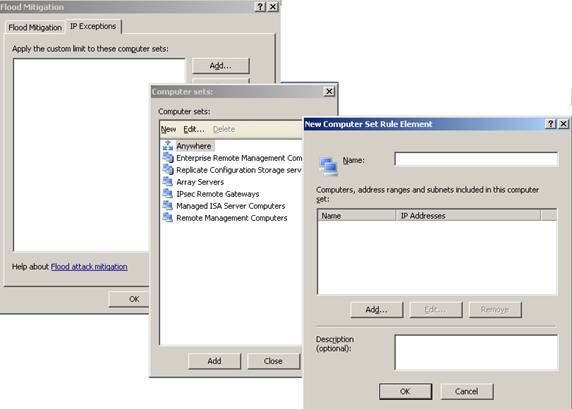

Рисунок 4: Параметры соединений без исключений IP исключенияНе каждая атака исходит от хакера или вредоносного пользователя. Есть несколько причин, по которым определенные клиенты могут создавать больше соединений в определенное время или для определенного IP адреса. После того, как вы убедились, что клиент имеет законные причины для такого объема трафика, а ISA сервер обладает достаточным количеством ресурсов для дополнительных соединений, вы можете создавать IP исключения, как показано на рисунке.

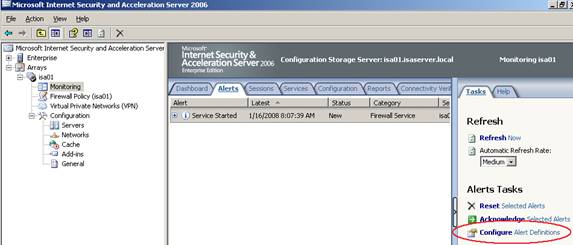

Рисунок 5: Параметры соединений Настройка предупрежденийКак администратору вам нужно знать о возникновении потоковых атак или атак спуфинга. ISA Server 2006 позволяет вам настраивать параметры предупреждений, чтобы предупреждать вас по электронной почте, журналу событий и т.д.

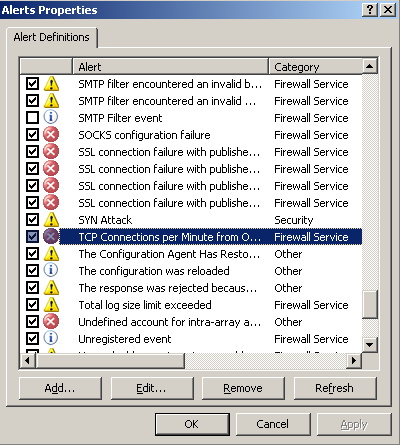

Рисунок 6: Настройка параметров предупреждения Можно создавать сообщения для нескольких предупреждений, таких как синхронная атака и превышение лимита соединений в секунду или на IP адрес.

Рисунок 7: Настройка предупреждений для превышения TCP соединений в минуту Регистрация потоковых манипуляций (Flood Manipulation)ISA Server 2006 регистрирует попытки манипуляции потоков, как показано в следующей таблице. Таблица 4: Регистрация ISA Flood Mitigation (Источник: Microsoft)

ЗаключениеMicrosoft ISA Server 2006 обладает новой характеристикой защиты под названием Flood Mitigation. С помощью Flood Mitigation вы можете ограничивать количество текущих TCP и UDP сеансов. Это может помочь ограничить эффект воздействия атак на ISA Server, таких атак как синхронные атаки, атаки червя и многие другие известные типы атак. Дополнительные ссылки

Теги:

Комментарии посетителей

Комментарии отключены. С вопросами по статьям обращайтесь в форум.

|

|