После покупки смартфона одним из первых дел должна стать регулировка настроек яркости экрана, так как смартфоны, планшеты, ноутбуки, мониторы и телевизоры поставляются с установленной на максимум яркостью. Для глаз это не самый благоприятный вариант, который может привести к падению зрения и головным болям. Это малоприятный исход, однако оказалось, что дела способны пойти ещё хуже и итогом может стать временная слепота. Статья в Медицинском журнале Новой Англии (The New England Journal of Medicine) рассказывает о случаях двух пациентов, у которых были продолжительные периоды слепоты на один глаз. Первой была 22-летняя женщина, у которой слепота была по ночам на протяжение нескольких месяцев, второй была 40-летняя женщина, у которой каждое утро на 15 минут слеп один глаз. Врачи не нашли никаких медицинских причин для этого, однако в ходе опроса выявили кое-что общее в их поведении - использование смартфонов в постели. Подушка закрывает один глаз, пока второй смотрит на яркий экран и привыкает к его яркости. Когда второй глаз вступает в дело с привычным уровнем яркости, другой «слепнет» на некоторое время, пока «настройки» обоих глаз снова не сравняются. Вывод: смотреть на экраны обоими глазами и снижать яркость экрана в темноте или же включать свет в помещении.

Теги:

смартфоны.

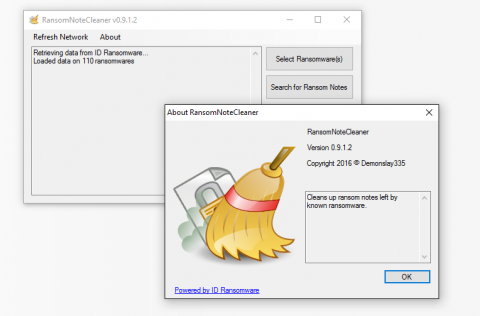

Исследователь Майкл Гиллеспи ведёт неустанную борьбы со злоумышленниками в глобальной сети и уже создал дешифраторы для нескольких приложений-вымогателей и сервис ID Ransomware. Теперь он представляет инструмент, который сканирует компьютер и удаляет с него записки с требованиями выкупа от приложений-вымогателей. Когда компьютер инфицируется любым видом вымогателей, на нём остаются файлы форматов HTML, TXT или изображения. Некоторые программы оставляют их в нескольких папках, например, на рабочем столе, другие же распространяют их намного шире - во всех папках, где есть зашифрованные файлы. Если файлы зашифрованы в 100 тысячах папок и если в каждую помещается файл HTML и TXT, на компьютере окажется 200 тысяч ненужных файлов. Вручную удалить столько файлов невозможно. Поможет приложение RansomNoteCleaner для Windows, которое найдёт файлы, совпадающие с его базой данных. База создаётся при первом запуске программы и при нажатии кнопки Refresh Network. Данные берутся с сервиса ID Ransomware, где содержатся сведения о большинстве существующих типов приложений-вымогателей. В данный момент сервис знаком с 126 семействами вымогателей и их записками. Определив тип вымогателя на своём компьютере, пользователи могут нажать кнопку Select Ransomware(s) и сузить круг поисков нужных файлов. Можно указать разделы диска и папки для сканирования кнопкой Search for Ransom Notes. Определив цель, необходимо нажать на кнопку Clean!. Логи позволят убедиться, что случайно не были устранены не те файлы. RansomNoteCleaner удаляет только записки с требованием выкупа и не расшифровывает пострадавшие от вымогателей файлы.

Теги:

Безопасность.

Исследователь под ником Cr4sh заявил об обнаружении очередной уязвимости в компьютерах компании Lenovo, которая может дать возможность отключать защиту от записи прошивки и выполнять вредоносный код в режиме System Management. Уязвимый код был получен от компании Intel, так что проблемы могут быть и у других производителей. Lenovo на своём сайте выпустила заявление, подтверждающее наличие проблемы и её связи с кодом от Intel. Также в компании сообщили, что пытались связаться с исследователем до его публикации, но не получили ответа. Тот, в свою очередь, заявил, что в Lenovo требовали не раскрывать код и что он мог быть создан намеренно для использования в качестве бэкдора. Автором могла быть не сама китайская компания, а сторонний производитель прошивки. Такие компании создают собственный вариант спецификаций от Intel, лицензии на которые покупают затем производители компьютеров и дорабатывают их под свои устройства. В Lenovo говорят, что уязвимость содержится не в коде UEFI компании, но в варианте от одного из сторонних разработчиков. Lenovo выпустила бюллетень LEN-8324 и обещает максимально оперативно предоставить патч.

Теги:

Безопасность, Lenovo.

Компания Microsoft на игровой конференции Е3 в июне анонсировала Xbox Play Anywhere. Эта программа позволяет поддерживающим её играм при цифровой покупке запускаться на приставках Xbox One и на компьютерах, поддерживая сезонные абонементы, аддоны, разблокировку достижений в играх, сохранения между двумя платформами. Теперь было объявлено, что 13 сентября станет днём запуска программы с первыми играми. Сервис требует наличия на компьютере операционной системы Windows 10 Anniversary Edition, релиз которой состоится 2 августа, а также летнего обновления приставки Xbox One. Программа работает только с цифровой покупкой игр, в магазине Xbox Store напротив нужных игр будет отображаться логотип Play Anywhere. Microsoft в будущем собирается поддерживать данную программу во всех разрабатываемых компанией играх. Первыми станут экшн ReCore от Comcept и Armature Studio, издателем которой является Microsoft Studios. Игры Play Anywhere будут стоить столько же, сколько и обычные игры. Список поддерживаемых к настоящему времени игр выглядит так:

Теги:

игры, Xbox One, Windows 10.

Известный в области сетевой безопасности эксперт Гал Бениамини нашёл и показал уязвимость ряда смартфонов на платформе Android на процессорах Snapdragon производства компании Qualcomm. Как мы уже писали, данные уязвимости позволяют преодолеть полное шифрование смартфонов. Уязвимые смартфоны ещё не получили майского обновления безопасности Android, которое содержит необходимые патчи. Всего таких уязвимых и не получивших обновлений устройств на Android примерно 57%. Согласно статистике исследовательской компании Duo Labs, 75% смартфонов Samsung Galaxy S6 получили майское обновление, тогда как январское не получил ни один из этих смартфонов. Среди Samsung Galaxy S5 в январе обновлены лишь 0,2% аппаратов против 45% в мае. Среди моделей Nexus майские обновления установлены на 75% устройств.

Duo рекомендует пользователям Android устанавливать обновления безопасности сразу по мере их доступности. Далеко не все производители обновляют свои смартфоны, поэтому в Duo советуют покупать только аппараты Nexus и модели от Samsung. Также в Duo говорят, что организации должны разработать политики, в рамках которых уязвимые аппараты не смогут поставить под угрозу корпоративную информацию. Большинство использующих личные устройства в рабочих целях пользователей не знают, обновлены их устройства или нет.

Теги:

Безопасность, Samsung, Android, смартфоны, Nexus.

|

|