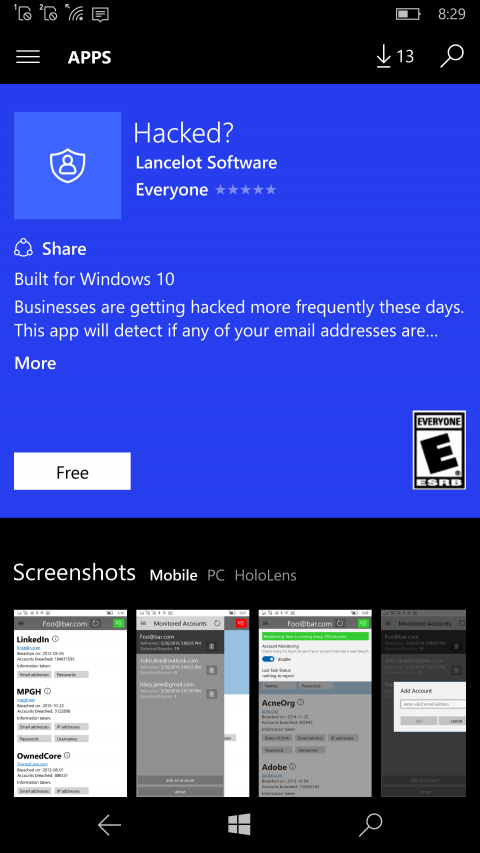

Слишком много безопасности не бывает, о чём должны помнить пользователи сети Интернет, читая каждый день новости об угрозах их конфиденциальности и кошелькам. Антивирусы и прочие приложения безопасности могут помочь в деле защиты, а теперь к ним добавляется ещё один метод, помогающий пользователю быть уверенным в надёжности своих аккаунтов. Hacked? представляет собой универсальное приложение для Windows 10, призванное показать, не стала ли учётная запись пользователя жертвой последних сетевых взломов. Приложение использует интерфейс haveibeenpwned API для проверки учётной записи пользователя на любой устройстве на Windows 10. Поскольку приложение универсальное, оно работает не только на компьютерах, но также на смартфонах и на устройствах HoloLens. При первом запуске приложения пользователь должен задать свою учётную запись, после чего происходит её проверка и ведётся мониторинг изменений в ней. Встроенная система мониторинга выполняет проверку каждые 12 часов, показывая, не стало ли устройство жертвой взломов. haveibeenpwned регулярно обновляется с новой информацией, поддерживая актуальность проверки. Приложение присылает уведомления и работает в фоновом режиме, так что его можно установить и больше ничего делать не нужно. Данными об учётных записях разработчики программы обещают ни с кем не делиться, интерфейс использует для связи протокол HTTPS. Пока выпущена первая версия приложения, так что в будущем ожидаются усовершенствования.

Теги:

Безопасность.

Несколько компаний из мира сетевой безопасности сообщают об огромной волне спама, который распространяет вредоносные JavaScript-вложения. Итогом их работы становится появление на компьютерах приложения-вымогателя Locky. Об этом говорят компании ESET и Proofpoint, последняя называет эту волну спама крупнейшей за последние годы. Все вредоносные письма распространяли архив ZIP, который после распаковки оказывался файлов JavaScript. Многие пользователи запускали его, вредоносный код JavaScript автоматически выполнялся посредством сервиса Windows Script Host (WSH). Обычно скачивалось и запускалось вредоносное ПО, наиболее распространённым среди которого было приложение-вымогатель Locky. Оно появилось в начале года и связано с ботнетом Dridex. В предыдущих кампаниях по распространению спама вредоносные вложения также приводили к установке банковских троянов и вымогателей вроде TeslaCrypt и CryptoWall. В последней кампании Proofpoint увидела рост числа спамерских писем с индийских и вьетнамских адресов. ESET говорит о направленности атак на европейские страны, а приложение Locky входило в состав JS/Danger.ScriptAttachment. Locky использует слабый алгоритм шифрования (XOR) для сокрытия вредоносного кода JavaScript, чтобы избежать обнаружения антивирусами. Компания Comodo Threat Research Labs (CTRL) обнаружила рост распространения Locky с маскировкой в виде писем от Amazon относительно доставок товара; в этом случае использовали макросы для Office, а не JavaScript.

Теги:

Безопасность.

На платформе Android появилась очередная опасность, жертвой которой могут стать банковские счета пользователей в России. Вредоносное приложение умеет менять пин-код смартфона и блокировать его, а пока пользователь безуспешно пытается зайти в свой аппарат, его банковский счёт опустошается. Первая версия этой программы появилась в прошлом декабре, но не привлекла к себе большого внимания. С тех пор приложение Fanta SDK обзавелось новыми способностями, став ещё опаснее. Компания Trend Micro пишет, что для распространения приложения используется рассылка по электронной почте. Сначала пользователь получает письмо якобы от своего банка, где говорится о выходе обновления мобильного приложения банка, которое и предлагается установить. Уже тут можно понять неладное, поскольку приложения обновляются в магазине Play Store, а не рассылками по электронной почте. Если названное в письме банковское приложение у пользователя установлено, есть вероятность, что он перейдёт по ссылке. При этом устанавливается вредоносная программа и просит права администратора, давать которые ему не следует. Если же это произошло, программа ждёт запуска банковского приложения и затем выдаёт окно, куда просит ввести банковские данные на вход, которые отправляются на удалённый сервер. Если пользователь заподозрит неладное и захочет удалить банковское приложение, может быть уже поздно: Fanta SDK меняет пин-код и блокирует устройство. Исследователи связали серверы этого приложения с другими вредоносными программами, такими как Cridex, Ramnit и ZBOT. Trend Micro видит сходство действий с программой Operation Emmental, опустошавшей счета пользователей в Швейцарии, Швеции и Австрии. Предположительно, авторами являются хакеры из России.

Теги:

Безопасность, Android.

Компания Microsoft выпустила предупреждение о новом варианте приложения-вымогателя под названием ZCryptor, которое обладает возможностью распространять себя через съёмные и сетевые диски. Исследователь безопасности по имени Джек первым обнаружил и описал эту угрозу в блоге MalwareForMe 24 мая. Через три дня команда безопасности из Microsoft также обратила внимание на приложение. Злоумышленники используют поддельные инсталляторы, обычно маскирующиеся под Adobe Flash, а также макросы в файлах Office, с целью распространения Zcryptor. Попав на компьютер, вымогатель добавляет ключ в реестр и потом начинает шифровать файлы, добавляя к их именам расширение .zcrypt. На основе анализа образцов Microsoft пишет о том, что шифруются файлы 88 типов. В MalwareHunterTeam говорят о 121 типе файлов. Microsoft говорит о поведении вымогателя в стиле червя, способного распространять себя на ближайшие цели. Такого поведения за приложениями-вымогателями прежде не наблюдалось. Анализ от компании Trend Micro подтверждает информацию Microsoft. Ранее Alpha Ransomware обладало возможностью шифровать файлы в общих папках, но распространяться на другие диски программа не умела. Авторы ZCryptor постоянно обновляют её код и добавляют новые возможности.

Теги:

Безопасность.

Компания Google выпустила версию веб-браузера Chrome 51 для платформ Windows и Mac, представив в ней многочисленные улучшения системы безопасности и функции для пользователей и разработчиков. В браузере появился интерфейс прикладного программирования Credential Management, призванный упростить пользователям вход в свои аккаунты на сайтах. Разработчики могут позволить пользователям ввести идентификационные данные один раз, а потом входить автоматически. Также этот API может пригодиться при переходе между смартфонами на Android и компьютерами. В Chrome аутентификационные данные хранятся в менеджере паролей, который можно синхронизировать с приложениями Android, в которые интегрирован интерфейс Google Smart Lock for Passwords. Google обещает на 30% сократить энергопотребление на популярных мобильных сайтах. Разработчики хотят снизить влияние на продолжительность автономной работы видео, виджетов и рекламы. Google в рамках программы поиска багов выплатила исследователям $65 тысяч за обнаружение 42 багов. Из них $30 тысяч заработал Мариуш Млински (Mariusz Mlynski), сообщивший о пяти критических багах, исправленных в Chrome 51. Google опубликовала информацию только о 24 из 42 багов, из них 9 являются критически важными, 10 средней степени опасности, 4 низкой. Один из наиболее опасных относится к PDFium - движку для работы с файлами формата PDF в Chrome.

|

|