Новый год приносит с собой новые обновления безопасности для мобильных устройств компании Google. Разработчики опубликовали на своём сайте образы обновлений для устройств Nexus, а это значит, что очень скоро обладатели этих устройств начнут получать обновления и по воздуху. Все представленные патчи относятся к версии операционной системы Android 6.0.1, до которой модели Nexus ранее были оперативно обновлены. Наиболее современные смартфоны Nexus 6P и 5X получили обновление под обозначением MMB29P, для Nexus 5, 6 и 9 выпущено обновление MMB29S, а устройству Nexus Player предназначается MMB29T. Отметим, что процесс установки из образа требует наличия определённых знаний, в противном случае предпочтительнее дождаться поступления обновления по воздуху, где установка произойдёт автоматически. Остальные поддерживаемые Google модели получат обновления в ближайшие недели. Напомним, что компания начала выпускать ежемесячные обновления безопасности в прошлом году, после обнаружения в Android масштабной уязвимости под именем Stagefright, затронувшей почти все устройства на этой платформе. Ряд других компаний, таких как Motorola, Samsung и LG, также пообещали регулярно обновлять операционные системы своих устройств.

Теги:

Безопасность, Google, Nexus.

Согласно докладу CVE Details, лидерами минувшего года по числу публично обнаруженных и закрытых уязвимостей стали Mac OS X, iOS, Flash, Adobe Air и Air SDK. Mac OS X лидирует с 384 уязвимостями, у iOS их 375, у Android 130, у Windows около 150. Первая пятёрка 2014 года состояла из Internet Explorer, Mac OS X, Linux Kernel, Chrome и iOS, а Android не попала даже в число первых 50 уязвимых программных продуктов. Данные CVE Details (Common Vulnerabilities and Exposures) взяты из базы данных National Vulnerabilities Database правительства США. Методы сбора этой статистики многие считают спорными. Например, платформа Mac OS X рассматривается в целом, а разные версии Windows по отдельности. Эти версии зачастую имеют одинаковые уязвимости, поэтому их нельзя суммировать для получения общего результата для платформы Windows. Также не принимается во внимание степень опасности каждой найденной и закрытой уязвимости, а только их общее количество. Доступен анализ по разным компаниям-разработчикам ПО. Лидирует Microsoft с 1561 уязвимостями, хотя система Windows Server 2003 почему-то учтена дважды. Также в тройку входят Adobe и Apple, у остальных производителей уязвимостей в разы меньше. С учётом сложности их программных продуктов это кажется закономерным результатом.

Теги:

Безопасность.

Инвестирование в криптографическую валюту является занятием для смелых и азартных людей, поскольку она представляет собой одну из самых нестабильных валют мира. В уходящем году было много связанных с подобными видами валюты негативных новостей, но в итоге именно Биткоин проявил себя лучше других. В 2013 году его курс достиг максимального значения, составившего $1130, а в 2014 году стоимость упала на 56%, сделав Биткоин худшей валютой по итогам года. Через год всё произошло с точностью до наоборот. Биткоин набрал 40% стоимости, намного опередив всех конкурентов. Как обычно, этот рост не был постоянным и непрерывным, поскольку криптографической валюте присуща высокая степень волатильности. В последние пару месяцев года, как видно на графике, валюта сделала резкий рывок вверх. C января до середины октября стоимость не превышала $300, а потом скакнула за отметку $450, сейчас оставаясь на уровне $423,64. Возможно, помогли росту курса выросший в последнее время интерес к лежащей в основе Биткоина технологии и слухи об обнаружении создателя валюты, известного под именем Сатоши Накамото. На эту роль ряд изданий определили 44-летнего австралийца Крейга Стивена Райта, однако с тех пор его причастность к созданию Биткоина так и не была достоверно подтверждена.

Теги:

биткоин.

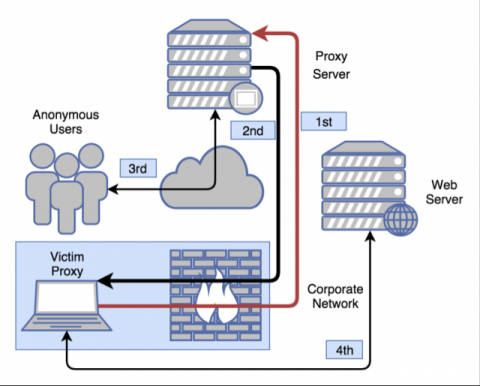

С тех пор, как на программном обеспечении появилась возможность зарабатывать деньги, есть люди, которые хотят получить эти деньги обманным путём. Компания Palo Alto Networks сообщает об обнаружении нового вредоносного ПО: ProxyBack устанавливает анонимные прокси-серверы на инфицированные компьютеры, перенаправляя трафик за счёт подключения пользователей. Попав на компьютер, программа устанавливает обратный туннель, обходя аппаратные и программные меры блокировки данных. Далее через TCP происходит доступ к прокси-серверу для проверки корректной установки приложения. Затем происходит отправка тестовых пакетов данных. Анализ показал, что значительная часть данных связана с обычными сайтами вроде Facebook, Twitter или Wikipedia. Наверняка их посетители при этом и не подозревают, что данные перенаправляются через инфицированные компьютеры, и что при этом их можно относительно легко перехватить. Некоторые данные не столь безобидны; например, значительная часть связана с созданием фейковых профилей на сайтах знакомств Match.com и OkCupid. Отслеживание трафика вывело исследователей на сайт buyproxy.ru. Владеющая им компания говорит об использовании шифрования данных и проприетарной технологии «туннелирования трафик», хотя уместнее говорить о проприетарной вредоносной технологии. Наличия связи между buyproxy.ru и ProxyBack достоверно не установлено. Обнаружение ProxyBack позволит антивирусам удалять приложение, однако оно наверняка ещё много раз вернётся в виде модифицированных версий.

Теги:

Безопасность.

Компания Goggle подтвердила, что больше не будет использовать интерфейсы прикладного программирования на основе языка Java в будущих версиях операционной системы Android. Вместо них будет задействован OpenJDK, открытая версия Java Development Kit также от компании Oracle. Обычные пользователи не заметят особой разницы, но Google обещает, что результатом станет упрощение процесса разработки за счёт создания единой базы кода. Предположительно, изменения коснутся 8902 файлов, и наверняка одной из причин принятия такого решения являются непрекращающиеся судебные разбирательства между Google и Oracle. В зависимости от исхода противостояния могут проявиться те или иные последствия при разработке приложений под Android. Oracle подала на Google в суд за нарушение авторских прав в 2010 году, обвинив компанию в неправомерном использовании интерфейсов Java. В Google говорят, что эти интерфейсы были необходимы для инноваций в сфере программного обеспечения и потому не могут быть защищены авторскими правами. В 2012 суд постановил, что Google не нарушала авторских прав, но в 2014 году Федеральный суд по большей части отменил это решение. Верховный суд за это дело решил не браться и разбирательство продолжается на более низком уровне.

Теги:

Google, Oracle, Android, Java, судебные иски.

|

|