Новый представитель вредоносного ПО пытается повредить компьютер при попытках его обнаружения антивирусными приложениям. Вирус получил от специалистов из Cisco Systems название Rombertik и предназначен для перехвата вводимого в окно браузера текста. Он распространяется через спам и фишинговые ссылки. Вирус проводит на Windows-компьютерах несколько проверок на предмет того, не был ли он обнаружен. Зафиксировав определённые атрибуты связанного с анализом вредоносного ПО кода вирус начинает вести разрушительную деятельность. В этом он похож на аналог 2013 года в атаке против Южной Корее и на прошлогодний, применённый против Sony. Вирус вычисляет 32-битный хеш ресурса в памяти; если этот ресурс или дата компиляции были изменены, начинается процедура самоуничтожения вируса. Сначала атака идёт на главную загрузочную запись (Master Boot Record, MBR); если тут доступ не получен, вирус уничтожает файлы в домашней папке пользователя, шифруя их случайным ключом RC4. Далее компьютер перезагружается и MBR попадает в бесконечный цикл, не дающий системе загрузиться. На экране отображается сообщение Carbon crack attempt, failed. При попадании на компьютер вирус распаковывает себя, на 97% состоя из файлов-«обманок», имея 75 изображений и 8000 отвлекающих функций, в действительности никогда не используемых. Они призваны отвлечь внимание антивирусных приложений. Также вирус старается избежать попадания в «песочницу» - карантин на время его проверки. Rombertik начинает записывать в память один байт данных 960 млн. раз, и если антивирус попытается зафиксировать все циклы записи, размер файла превысит 100 Гб.

Теги:

Безопасность, вирусы.

Почти семь месяцев прошло с момента релиза операционной системы Android 5.0 Lollipop, но как обычно, темпы распространения оставляют желать много лучшего. Если новые аппараты изначально выпускаются на последней версии системы, то обновлять уже проданные устройства производители традиционно не спешат. Впрочем, в последние недели Google и её партнёры оживились и сделали заметный шаг вперёд. Если месяц назад доля Lollipop составляла 5,4%, то теперь она достигла отметки в 9,7% устройств. Версия 5.0 выросла с 5% до 9%, а остальные 0,7% приходятся на Android 5.1 вместо 0,4% несколькими неделями ранее. Для трёх месяцев с момента релиза Android 5.1 это также не самый впечатляющий результат. Зато все ранние версии от Android 2.2 Froyo до Android 4.3 Jelly Bean показали снижение доли рынка активных аппаратов за семь дней до 4 мая включительно. 90,3% аппаратов работают на версиях Android возрастом до пяти лет; например, почти год исполнился предпоследней версии Android 4.4, на которую приходится 39,8% пользователей. Суммарный показатель версий Jelly Bean (4.1-4.3) равен 39,2%, а ещё более ранняя Ice Cream Sandwich набирает 5,3%.

Недавно мы писали о том, что для противостояние фишинговым атакам компания Google представила для своего браузера Chrome расширение под названием Password Alert. Как оказалось, призванный повысить безопасность пользователей продукт сам представляет угрозу безопасности, поскольку предлагаемую им защиту легко можно обойти. Предназначением Password Alert является предупреждение пользователя о том, что он вводит свой пароль Gmail на сайте, внешний вид которого может имитировать почтовый сервис Google. Расширение было представлено в прошлую среду, а уже в четверг специалист в области сетевой безопасности Пол Мур предложил метод, благодаря которому уведомления от расширения можно заблокировать. Google заблокировала уязвимость в пятничном обновлении под номером 1.6, однако с тех пор исследователи сумели найти ещё несколько обходных путей. Всего в данный момент их насчитывается девять, последний эксплоит Мур разработал в понедельник. По его словам, Google закрыла пока только 3 из 9 уязвимости. По мнению Мура, пара из уязвимостей будут весьма сложны для устранения, если это вообще возможно. Можно сделать вывод, что расширение защищает от простых фишинговых атак и не справляется со сложными, при этом давая пользователям ложное чувство защищённости.

Теги:

Безопасность, Google, Chrome.

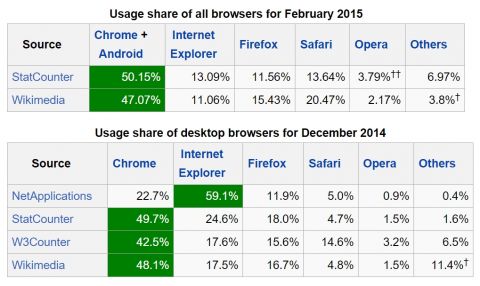

Согласно последней статистике от Net Applications, доля Google Chrome на рынке веб-браузеров по итогам апреля перевалила за отметку в 25%. Однако Net Applications является далеко не единственным поставщиком подобных данных, и статистика разных фирм зачастую значительно отличается друг от друга. StatCounter говорит, что преимущество Chrome на устройствах как с учётом планшетов, так и без них, намного значительнее, доля рынка по итогам февраля составляет 50,15%. Доля Internet Explorer снижается, а Firefox занимает второе место на настольных ПК и третье на всех устройствах, отставая от связки Chrome плюс Android-браузер и Safari с Apple OS X и iOS. В скором времени нас ожидает появление на рынке нового игрока от Microsoft, браузера Edge на одноимённом движке, официальное имя которого было названо на прошлой неделе. Среди его плюсов тесная интеграция с голосовым ассистентом Cortana, поддержка заметок и режима чтения. Первые бенчмарки показывают преимущество браузера над Internet Explorer, однако окончательно о нём можно будет судить только в реальных сценариях использования.

Пользователи бесплатных Android-приложений с рекламой в них могли задаться вопросом, откуда эта реклама берётся и не связана ли с ней опасность для приватности. Французские исследователи считают, что повод для беспокойства и в самом деле имеется. Они просканировали Android-приложения на предмет соединения с рекламными и отслеживающими пользователей сайтами. Было выбрано 2000 приложений из магазина Google Play Store и установлено, что они соединяются примерно с 250000 сайтов на 2000 доменов. Большая часть приложений связывалась с небольшим числом сайтов, но 10% общались более чем с 500 сайтами, а самые «общительные» соединялись более чем с 2000 сайтов. 30% программ общались с отслеживающими пользователями сайтами, из них некоторые более чем с 800 адресами. Всё это не говорит напрямую о наличии какой-то опасности, лишь малая часть приложений связана с подозрительными сайтами, а остальные с теми, которым Google доверяет. Кроме того, использовалась Android 4.1, а на современных версиях системы дела могут обстоять по другому. Однако проблема в том, что пользователь не знает об этих соединениях и не имеет простого способа их блокировки, если у него возникнет такое желание.

Теги:

Безопасность, Android.

|

|