Компания FortiGuard Labs обнаружила вредоносный документ Microsoft Word, который в настоящее время используется для компрометации систем Windows и macOS посредством макросов. Они позволяют скачивать в систему вредоносное ПО. Макросы в Microsoft Office часто используются в преступных целях, в данном случае речь идёт о VBA (Visual basic for Applications) для распространения вредоносного кода. При этом под прицелом пользователи не только Windows, но и Apple macOS. В зависимости от системы скрипт работает по-разному. FortiGuard рассказывает о скрипте на языке Python, который при выполнении начинает скачивание файла по определённой ссылке и запускает его на компьютере. Скрипт пытается выполнить подключение к хосту через порт 443, однако в момент написания этой новости сервер не отвечал. Это не означает невозможность компрометации системы, поскольку процесс остаётся активным в системе, пытаясь установить соединение, дождавшись ответа сервера. Пользователям остаётся только не скачивать и не открывать документы Word из ненадёжных источников, также можно запретить выполнение макросов. Антивирусы помечают файл как WM/Agent.7F67!tr, всё большее их количество способно обнаружить его.

Теги:

Безопасность.

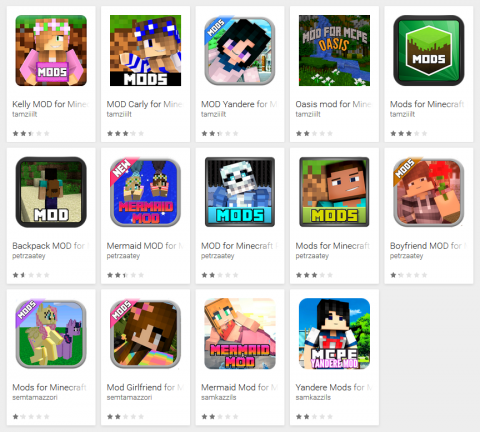

Специалисты антивирусной компании ESET нашли в магазине приложений Google Play Store 87 вредоносные программы, которые выдают себя за моды для игры Minecraft. Прежде чем Google успела убрать их, приложения скачали почти один миллион раз. Согласно докладу ESET, эти приложения донимали геймеров агрессивной рекламой и прочей мошеннической активностью. Приложения были разделены на две категории: отображающие рекламу загрузчики и приложения, перенаправляющие пользователей на определённые веб-сайты. К первой категории отнесены 14 приложений, которые были установлены 80 тысяч раз. У них в магазине был низкий рейтинг по причине агрессивного отображения рекламы, поэтому пользователи легко могли избежать их установки. Во вторую категорию попали 73 приложения, которые были скачаны примерно 910 тысяч раз после появления в магазине, начиная с нынешнего января. При запуске этих приложений отображалась кнопка скачивания. Нажатие на кнопку не приводило к скачивание модов для Minecraft, вместо этого пользователи попадали на сайты, которые запускались в применяемом по умолчанию на устройстве браузере. На сайтах пользователи сталкивались с рекламой, исследованиями, предложениями купонов на получение скидок, фальшивыми обновлениями и предупреждениями о вирусах. Исследователи говорят, что даже при использовании официального магазина приложений нужно с осторожностью относиться к скачиванию сторонних программ, которые предлагают дополнительную функциональность к существующим популярным приложениям. Также нужно обращать внимание на количество скачиваний, рейтинг и комментарии. В последнем случае рейтинги были низкие, а в комментариях можно было понять, что приложениям не стоит доверять. Если эти приложения были установлены на ваши устройства, их легко можно удалить в настройках.

Теги:

Безопасность, Android.

Мобильная операционная система Android никогда не рассматривалась как самая безопасная, регулярно появляются сообщения о вредоносных приложениях, причём даже в магазине Google Play. Разработчики постоянно утверждают, что собираются решить эту проблему и принимают различные меры по исправлению ситуации, вроде ежемесячного выпуска обновлений безопасности. На этой неделе Google представила ежегодный отчёт по безопасности на Android, рассказав о своих усилиях по борьбе с вредоносными программами. С появлением версии Android 7.0 Nougat Google добавила несколько функций для усиления безопасности. Процесс установки обновлений по воздуху стал проще, появилось шифрование файлов, изменение архитектуры компонентов сделало невозможными атаки в стиле Stagefright. Также Google старается заставить разработчиков приложений для магазина следовать лучшим практикам, для чего было проведено 18 кампаний по их уведомлению относительно уязвимостей. У Google имеется собственный набор инструментов для защиты пользователей, включая Verify Apps в сервисах Google для автоматического сканирования приложений на предмет наличия вредоносного кода. Имеется программа Android Security Rewards, в рамках которой могут заработать специалисты по информационной безопасности, если найдут уязвимости и сообщат о них в Google. 125 командам исследователей уже было выплачено почти $1 млн. Кроме этого Google принимает участие в соревнованиях по поиску багов, в рамках которых нашла не менее 24 уязвимостей. Что касается получивших больше всех обновлений безопасности смартфонов, список за 2016 год выглядит так: Google Pixel, Google Pixel XL, Motorola Moto Z Droid, Oppo A33W, Nexus 6P, Nexus 5X, Nexus 6, OnePlus 3, Samsung Galaxy S7, Asus Zenfone 3, BQ Aquarius M5, Nexus 5, Vivo V3Max, LG V20, Sony Xperia X Compact. В нём нет смартфонов таких крупных китайских производителей, как Xiaomi и Huawei. К сожалению, усилия Google останутся напрасными, если на смартфоны не будут попадать обновления. Пока же выпущенная в августе Android Nougat установлена менее чем на 3% устройств. Из 1,4 млрд. Android-устройств половина в прошлом году не получали обновлений. Google обещает, что обновления будут выходить оперативнее и на большем количестве устройств, но пока верится с трудом. Компания в 2016 году выполнила сканирование приложений в магазине 450 млн. раз, а в этом году собирается сделать то же самое 750 млн. раз. Подобная тактика помогла снизить частоту обнаружения троянов на 51,5%, бэкдоров на 30,5%, фишинговых приложений на 73,4% и вредоносных загрузчиков на 54,6% по сравнению с 2015 годом.

Теги:

Безопасность, Android.

Разработчики популярного менеджера паролей LastPass выпустили обновление для закрытия серьёзной уязвимости, которая могла позволить хакерам красть пользовательские пароли и выполнять вредоносный код на их компьютерах. Уязвимость была обнаружена исследователем из компании Google Тависом Орманди и разработчики были поставлены о ней в известность в понедельник. Уязвимость существует в расширениях для браузеров Chrome, Firefox и Edge. Согласно описанию на страницах проекта Google Project Zero, уязвимость даёт злоумышленникам доступ к внутренним командам расширений LastPass. Эти команды используются для копирования паролей и автозаполнения веб-форм информацией из безопасного хранилища. Если установлен двоичный компонент расширения, команда openattach может использоваться для запуска на компьютере произвольного кода. Разработчики LastPass выпустили обновление для своего сервера, которое запрещает использовать эту уязвимость, и собираются включить полноценное исправление в новых версиях менеджера паролей. Во вторник Орманди нашёл ещё одну уязвимость LastPass в расширении для Firefox, которая связана с первой. Эта уязвимость была закрыта в новой версии расширения для Firefox под номером 4.1.36a, вышедшей в среду. Разработчики утверждают, что у них нет свидетельств использования уязвимостей в атаках. По этой причине они считают, что пользователям нет необходимости менять свои хранящиеся в LastPass пароли.

Теги:

Безопасность.

Cсылка:

http://www.oszone.net/30932/LastPass_password_manager_fixes_serious_password_leak_vulnerabilities

Компания Adobe представила новую версию приложения Flash Player, которая станет доступной широкому кругу пользователей в следующем месяце в рамках релиза стабильной версии. Пока желающие могут скачать Flash Player 25.0.0.143 бета, однако список изменений для этой версии представлен не был. Поскольку это предварительная версия, можно предположить, что акцент сделан на устранении багов, уязвимостей и оптимизациях для повышения производительности. Последний список изменений был представлен вместе с версией Flash Player 25.0.0.130 бета. В нём были описаны исправления падений программы в предыдущих версиях и новое поведение текстовых полей, из-за которых программа работала некорректно. Бета-версия не предназначена для установки на домашние компьютеры, её целевой аудиторией являются опытные пользователи и системные администраторы, которые способны работать с предварительными версиями программного обеспечения в тестовых целях. Релиз новых версий Flash Player является важным моментом, поскольку им пользуются миллионы пользователей, а приложение известно многочисленными уязвимостями. Релиз финальной версии ожидается 11 апреля, в рамках вторничный патчей компании Microsoft. Она распространяет Flash Player через центр обновления для браузеров Internet Explorer и Edge.

Теги:

Flash Player.

|

|